Ellenőrzőlista a sikeres levélküldés és kézbesítés ellenőrzéséhez

A további ellenőrzésekhez a következő szoftverekre lesz szükség:

-

A host segédprogram

- Debian/Ubuntu:

apt-get install bind9-host - CentOS:

yum install bind9-host

- Debian/Ubuntu:

-

Telnet segédprogram

- Debian/Ubuntu:

apt-get install telnet - CentOS:

yum install telnet

- Debian/Ubuntu:

MX rekord

Az MX rekord egy olyan DNS-rekordtípus, amely az SMTP protokollt használó levelezőszerverek regisztrálására szolgál. Ez a rekord felelős annak meghatározásáért, hogy a feladó levelezőügynöke melyik szerverre kézbesítse az e-mailt. Egy domainen több, eltérő prioritású rekordtípus is lehet.

A host paranccsal ellenőrizheti, hogy a levelezés helyben működik-e, vagy külső levelezőszervert használ:

host -t MX example.com

Helyi levelezőszerver használata esetén a kimenet a következőhöz hasonló lesz:

az example.com leveleit a 10 mail.example.com kezeli.

Érdemes megemlíteni, hogy a mail.example.com bejegyzés egy másik szerverre is mutathat. Emellett fontos megjegyezni, hogy a mail.example.com bejegyzésnek létező A rekordnak kell lennie, amely arra a szerverre mutat, amelyről a leveleket küldi.

Az ellenőrzéshez ezeket a parancsokat is futtathatja:

host example.com

host mail.example.com

Majd hasonlítsa össze azokat az IP-címeket, amelyekre az elsődleges domain, ebben az esetben az example.com és a mail.example.com mutat.

Az MX rekord beállítása szükséges ahhoz, hogy a levelezőszerverek fogadni tudják az e-mailjeit.

MX rekord példa:

Név: example.com.

Típus: MX

Érték: mail.example.com.

Prioritás: 10

DKIM-aláírás

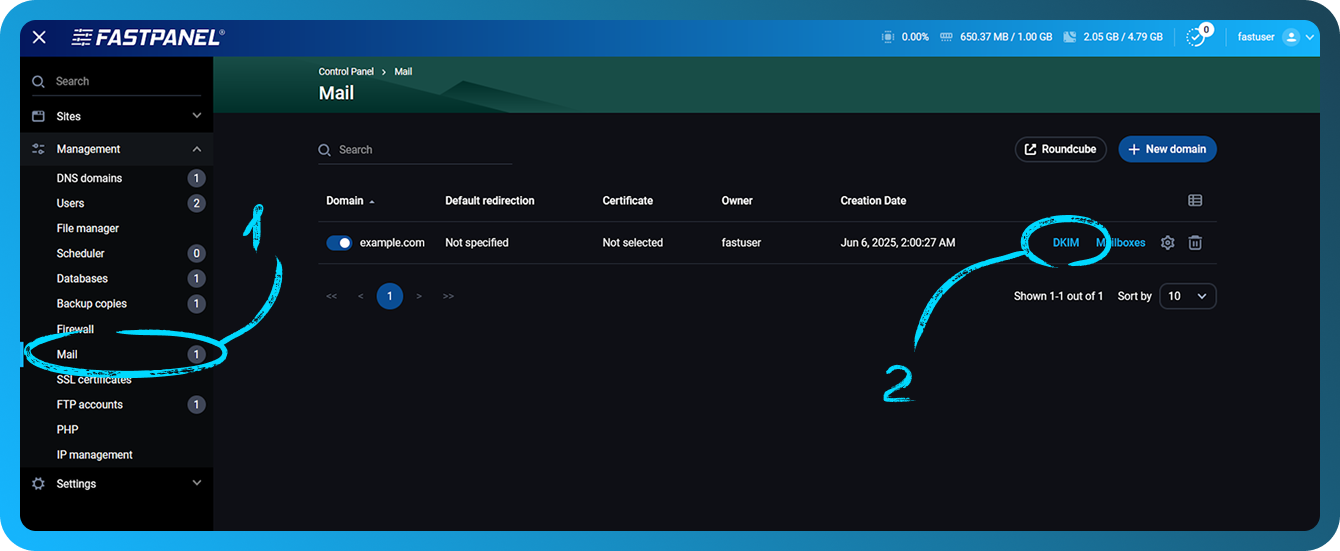

A FASTPANEL® segítségével a DKIM-aláírás a kezelőmenü → "Mail" szakaszában érhető el, ha a kívánt levelezési domain előtt a "DKIM" lehetőségre kattint

A DNS oldalon a rekordot a következőképpen kell hozzáadni:

Név: dkim._domainkey

Típus: TXT

Érték: v=DKIM1; k=rsa; p=public_key

Íme egy példa a helyes DKIM rekordra

dkim._domainkey TXT v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCpbBQ0T2xO3/SwziunIC/IFbsxBRub6WXiu8Kc2w7uB4GVw+SAB5wSEslDJbFXQRbdV9i/Duu8EQ9xik8dbqdLVyP4iAtw34g4j6QWKcfocgK4hEkwlPFff1dzUlNQONh2riNE5KVJXuWcizm8hub7nPnl36e7OnxiL0qIU7tT1QIDAQAB

További információ a DKIM-ről itt található: https://wikipedia.org/wiki/DomainKeys_Identified_Mail

SPF rekord

Az SPF rekord megléte a host parancs végrehajtásával ellenőrizhető. Ebben az esetben a parancs így fog kinézni:

host -t TXT example.com

A kimenet például ilyen lehet:

example.com leíró szöveg "v=spf1 ip4:ipv4_of_your_server ip6:ipv6_of_your_server a mx ~all"

Vegye figyelembe, hogy az ipv6 nem feltétlenül szerepel ebben a bejegyzésben. Ebben az esetben az SPF aláírás így fog kinézni:

example.com leíró szöveg "v=spf1 ip4:ipv4_of_your_server a mx ~all"

Fontos kiemelni, hogy csak egyetlen SFP rekord lehet

A DNS oldalon a rekordot a következőképpen kell hozzáadni:

Név: example.com.

Típus: TXT

Érték:

v=spf1 ip4:ipv4_of_your_server ip6:ipv6_of_your_server a mx ~all

vagy (ha az ipv6 nincs használatban)

v=spf1 ip4:ipv4_of_your_server a mx ~all

Például:

example.com TXT v=spf1 ip4:1.2.3.4 a mx ~all

További információ az SPF-ről itt található: https://wikipedia.org/wiki/Sender_Policy_Framework

DMARC rekord

A legtöbb esetben a DMARC rekord értéke ugyanaz lesz.

A DNS oldalon a rekordot a következőképpen kell hozzáadni:

Név: _dmarc

Típus: TXT

Érték: v=DMARC1; p=none

Például:

_dmarc.example.com. TXT v=DMARC1; p=none

További információ a DMARC-ról itt található: https://wikipedia.org/wiki/DMARC

PTR rekord és a szerver hostneve

A PTR rekord egy fordított DNS rekord, amely egy IP-címet névvé alakít. Ennek a rekordnak a fő célja a levelezőszerver esetében a spam nagy részének kiszűrése. Ez a rekord lehetővé teszi annak meghatározását, hogy melyik hostnévről érkezik az e-mail. A PTR rekord leggyakrabban a szerveren használt domainnevet tartalmazza.

A PTR rekord egy IP-címet hostnévhez társít. Ha a PTR rekord nincs megfelelően megadva, a leveleit elutasítják, és nem jutnak el a címzetthez.

A hostname értékeként a szerverre mutató tényleges domain nevét kell megadni, a PTR rekordnak pedig arra a domainre kell mutatnia, amely viszont a szerverre mutat.

Például az Ön szerverén az example.com domain található.

A következő parancs futtatásával:

host example.com

a következő kimenetet kaphatja:

az example.com címe 1.2.3.4

az example.com leveleit a 10 mail.example.com kezeli.

Az esetleges problémák elkerülése érdekében javasolt a hostname-et és a PTR rekordot egy létező másodszintű aldomainre beállítani, például mail.example.com

SMTP portok elérhetősége

Egyes tárhelyszolgáltatók letiltják a levelek küldésére vagy fogadására használt portok használatát. A levelezési szolgáltatásokhoz használt portok lehetnek a 25, 587, 465, 143 és 993.

E portok elérhetőségének ellenőrzésére az egyik legegyszerűbb módszer a telnet parancs használata.

Bejövő kapcsolat ellenőrzése külső szerverről

Futtassa a parancsot:

telnet ip_adress port

Például, ha a 25-ös portra próbál telnettel csatlakozni az 1.2.3.4 címen, a végrehajtandó parancs a következő:

telnet 1.2.3.4 25

Ha a kapcsolat sikeres, a következőhöz hasonló kimenetet fog látni:

Próbálkozás: 1.2.3.4...

Csatlakozva ehhez: 1.2.3.4.

Az escape karakter: '^]'.

Ha a kapcsolat sikertelen, a kimenet így fog kinézni:

Csatlakozás ehhez: 1.2.3.4 ...

Nem sikerült megnyitni a kapcsolatot a gazdagéphez a some_port porton: A csatlakozás sikertelen

Vagy:

telnet: Nem lehet csatlakozni a távoli gazdagéphez: A kapcsolat időtúllépés miatt megszakadt

Kimenő kapcsolat esetén

A szerveréről futtassa a következő parancsot:

telnet smtp.gmail.com 25

Ha a kapcsolat sikeres, a következőhöz hasonló kimenetet fog látni:

Próbálkozás: 2a00:1450:4010:c0b::6c...

Csatlakozva ehhez: smtp.gmail.com.

Az escape karakter: '^]'.

220 smtp.gmail.com ESMTP j6-20020ac25506000000b004b53eb60e3csm1066162lfk.256 - gsmtp

Kérjük, vegye figyelembe, hogy ha felhőalapú tárhelyet használ, és a 25-ös portot használja az SMTP-szerveréhez, akkor nagy valószínűséggel a tárhelyszolgáltatója alapértelmezés szerint blokkolja a 25-ös porton a kimenő kapcsolatokat. Az alábbiakban olyan hivatkozásokat talál, amelyek leírják, hogyan oldható meg ez a probléma:

- AWS: Hogyan távolíthatom el a 25-ös portra vonatkozó korlátozást az Amazon EC2 példányomról vagy az AWS Lambda függvényemről?

- Azure: Kimenő SMTP-kapcsolati problémák elhárítása az Azure-ban

- GCP: E-mail küldése egy példányból

- DigitalOcean: Miért blokkolt az SMTP?

A tárhelyszolgáltató általi portblokkolás mellett azt is ellenőriznie kell, hogy a szerveren a portok zárva vannak-e vagy sem. Vegyük példaként az iptables-t, amely tűzfalként működik a FASTPANEL vezérlőpult használata során. Egy adott portra, jelen esetben a 25-ösre vonatkozó szabály ellenőrzésére szolgáló parancs a következő:

iptables-save | grep 25

Ha nincs szabály a vizsgálni kívánt portra, nem kap semmilyen információt. Ha azt látja, hogy van olyan szabály, amely blokkolja a levelezési szolgáltatás portját, akkor ezt a szabályt a következő paranccsal kell eltávolítania:

iptables -D rule chain

Például futtatott egy parancsot, és a következőt találta:

iptables-save | grep 25

-A INPUT -p tcp -m tcp --dport 25 -j DROP

Ez a szabály nem enged semmilyen hozzáférést a szerveréhez a 25-ös porton keresztül, ami megakadályozza a levélküldést

A szabály eltávolításához használja a következő parancsot:

iptables -D INPUT -p tcp -m tcp --dport 25 -j DROP

Ez a parancspélda lehetővé teszi a levélküldéshez használt összes port ellenőrzését

Az IPv6 hatása a levélküldésre

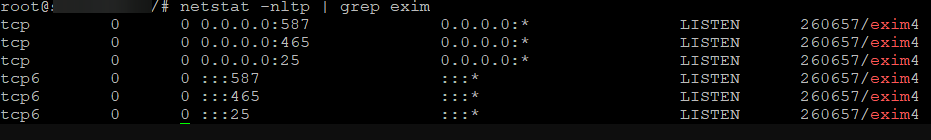

Ha ipv6-ot kell használnia a levelezési szolgáltatásaihoz, az első teendő annak ellenőrzése, hogy van-e PTR rekord az ipv6-hoz, és hogy a levelezési szolgáltatások figyelnek-e ipv6-on bizonyos portokon.

Az ellenőrzést a következő parancs használatával végezheti el:

netstat -nltpp | grep tcp6

A parancs kimenetének eredménye az ipv6-ot használó összes szolgáltatás listája lesz, amely alapján már ellenőrizheti, hogy a levelezési szolgáltatása használja-e ezt a címet. Sajnos manapság az ipv6 használata akkor sem biztos, hogy megfelelően működik, ha minden beállítást helyesen végzett el.

Ha a levelezési szolgáltatás naplóinak ellenőrzésével megállapította, hogy a hiba ipv6-tal kapcsolatos, és a teljes konfiguráció helyes, letilthatja az ipv6 használatát a levelezési szolgáltatásnál.

Az exim4 példáján az ipv6 letiltása így néz ki:

-

Ellenőrizze a paranccsal, hogy a szolgáltatás használja-e az ipv6 címet

netstat -nltp | grep exim

-

A

/etc/exim4/exim4.conf.templatekonfigurációs fájlban a következő sort kell hozzáadni a fájl legelejére:disable_ipv6=true

-

Mentse a módosításokat a fájlban, majd indítsa újra a szolgáltatást egy ilyen paranccsal:

systemctl restart exim4 -

Hajtsa végre a következő parancsot:

netstat -nltp | grep eximannak ellenőrzéséhez, hogy a szolgáltatás már nem szerepel a listában

Levélküldés ellenőrzése külső szolgáltatások használatával

Miután a fenti elemek mindegyikét ellenőrizte, külső erőforrások segítségével ellenőrizheti a szerveréről történő levélküldést.

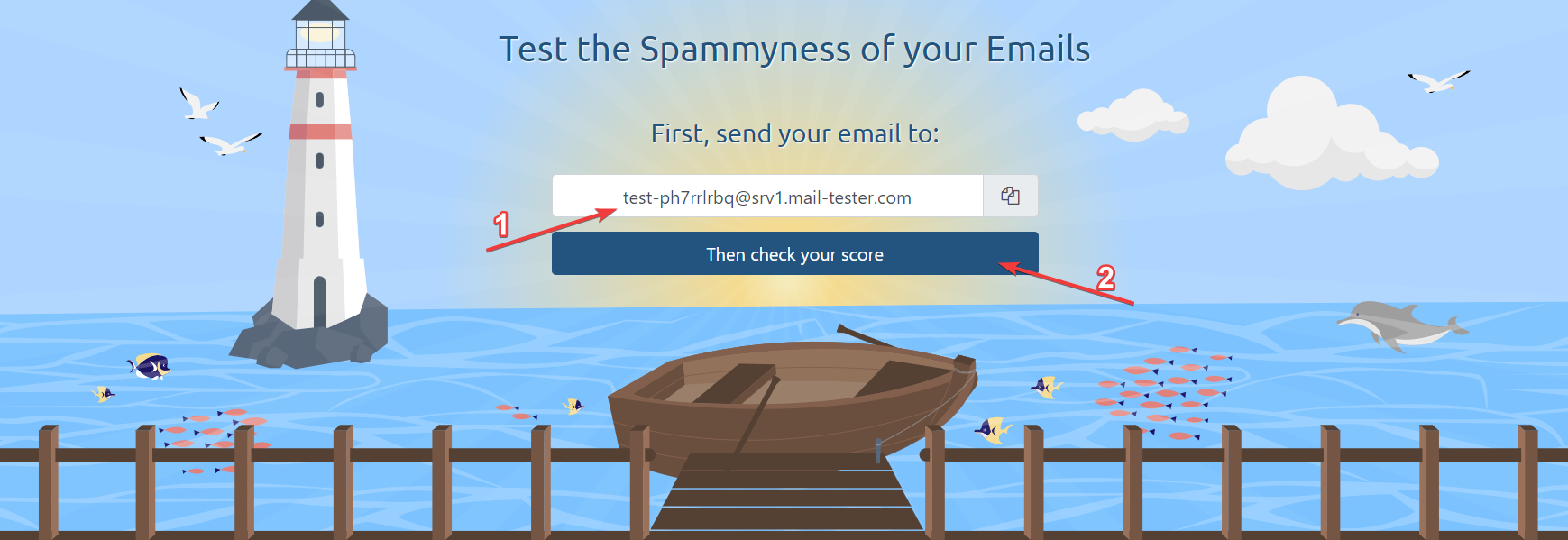

Az egyik legkényelmesebb és leginformatívabb szolgáltatás a https://www.mail-tester.com

Használatával ellenőrizheti levele aktuális minősítését, információt kaphat arról, hogy a fent megadott adatok helyesek-e, valamint ajánlást kaphat a minősítés javítására.

Ehhez csak küldjön egy e-mailt a webhelyen megadott címre, majd kattintson a "Then check your score" gombra.