Sjekkliste for vellykket sending av e-post og verifisering av levering

Følgende programvare vil være nødvendig for videre kontroller:

-

Verktøyet host

- Debian/Ubuntu:

apt-get install bind9-host - CentOS:

yum install bind9-host

- Debian/Ubuntu:

-

Telnet-verktøy

- Debian/Ubuntu:

apt-get install telnet - CentOS:

yum install telnet

- Debian/Ubuntu:

MX-post

MX-post er en type DNS-post som er utviklet for å registrere e-postservere som bruker SMTP-protokollen. Denne posten brukes til å bestemme serveren som en e-post må leveres til av avsenderens e-postagent. Det kan finnes flere posttyper med ulike prioriteter for ett domene.

Du kan kontrollere om e-post fungerer lokalt eller bruker en tredjeparts e-postserver ved å bruke host-kommandoen:

host -t MX example.com

Når du arbeider med den lokale e-postserveren, vil utdata vises som følger:

e-post for example.com håndteres av 10 mail.example.com.

Det er verdt å nevne at oppføringen mail.example.com også kan peke til en annen server. I tillegg er det nødvendig å merke seg at mail.example.com må være en eksisterende A-post som peker til serveren du sender e-post fra.

Du kan også kjøre disse kommandoene for kontroll:

host example.com

host mail.example.com

Og sammenligne IP-adressene som primærdomenet, i dette tilfellet example.com, og mail.example.com peker til.

En MX-post må være satt opp slik at e-postservere kan motta e-posten din.

Eksempel på MX-post:

Navn: example.com.

Type: MX

Verdi: mail.example.com.

Prioritet: 10

DKIM-signatur

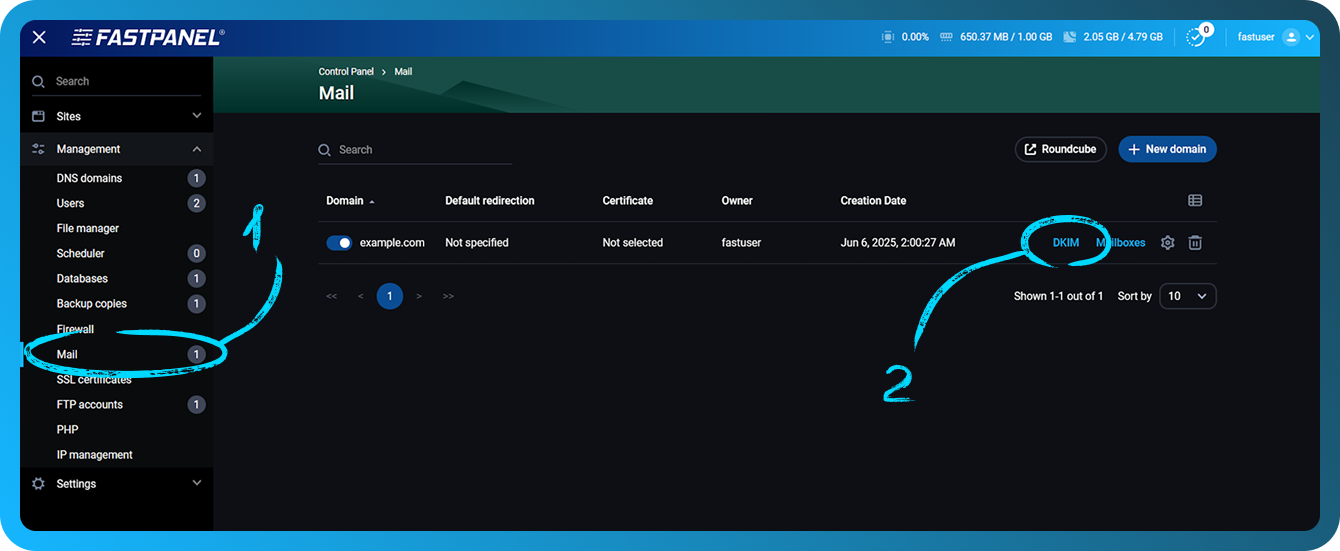

Ved hjelp av FASTPANEL® kan DKIM-signaturen hentes i administrasjonsmenyen → seksjonen "Mail" ved å klikke på "DKIM" foran det aktuelle e-postdomenet

På DNS-siden må posten legges til som følger:

Navn: dkim._domainkey

Type: TXT

Verdi: v=DKIM1; k=rsa; p=public_key

Her er et eksempel på korrekt DKIM-post

dkim._domainkey TXT v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCpbBQ0T2xO3/SwziunIC/IFbsxBRub6WXiu8Kc2w7uB4GVw+SAB5wSEslDJbFXQRbdV9i/Duu8EQ9xik8dbqdLVyP4iAtw34g4j6QWKcfocgK4hEkwlPFff1dzUlNQONh2riNE5KVJXuWcizm8hub7nPnl36e7OnxiL0qIU7tT1QIDAQAB

Mer informasjon om DKIM finner du på https://wikipedia.org/wiki/DomainKeys_Identified_Mail

SPF-post

Tilstedeværelsen av en SPF-post kan kontrolleres ved å kjøre kommandoen host. I dette tilfellet vil kommandoen se slik ut:

host -t TXT example.com

Med utdata som:

example.com beskrivende tekst "v=spf1 ip4:ipv4_of_your_server ip6:ipv6_of_your_server a mx ~all"

Merk at ipv6 kanskje ikke er til stede i denne oppføringen. I dette tilfellet vil SPF-signaturen se slik ut:

example.com beskrivende tekst "v=spf1 ip4:ipv4_of_your_server a mx ~all"

Det er nødvendig å påpeke at det bare skal være én SFP-post

På DNS-siden bør posten legges til som følger:

Navn: example.com.

Type: TXT

Verdi:

v=spf1 ip4:ipv4_of_your_server ip6:ipv6_of_your_server a mx ~all

eller (hvis ipv6 ikke brukes)

v=spf1 ip4:ipv4_of_your_server a mx ~all

For eksempel:

example.com TXT v=spf1 ip4:1.2.3.4 a mx ~all

Mer informasjon om SPF finner du på https://wikipedia.org/wiki/Sender_Policy_Framework

DMARC-post

I de fleste tilfeller vil verdien til DMARC-posten være den samme.

På DNS-siden må posten legges til som følger:

Navn: _dmarc

Type: TXT

Verdi: v=DMARC1; p=none

For eksempel:

_dmarc.example.com. TXT v=DMARC1; p=none

Mer informasjon om DMARC finner du på https://wikipedia.org/wiki/DMARC

PTR-post og serverens vertsnavn

PTR-posten er en omvendt DNS-post som konverterer en IP-adresse til et navn. Hovedformålet med denne posten for e-postserveren er å eliminere mesteparten av spam. Denne posten gjør det mulig å fastslå navnet på en vert som en e-post kommer fra. Vanligvis inneholder en PTR-post et domenenavn som brukes på serveren.

PTR-post knytter en ip-adresse til et vertsnavn. Hvis PTR-post ikke er angitt korrekt, vil e-postene dine bli avvist og ikke nå mottakeren.

Vertsnavnet bør angis som navnet på det faktiske domenet som peker til serveren, og PTR skal peke til domenet, som igjen peker til serveren.

For eksempel har du domenet example.com på serveren din.

Ved å kjøre kommandoen:

host example.com

kan du få følgende utdata:

example.com har adressen 1.2.3.4

example.com e-post håndteres av 10 mail.example.com.

For å unngå mulige problemer anbefales det å sette vertsnavnet og PTR-posten som et eksisterende underdomene på andre nivå, for eksempel mail.example.com

Tilgjengelighet for SMTP-porter

Noen hostingleverandører stenger muligheten for å bruke porter som brukes til å sende eller motta e-post. Porter for e-posttjenester kan være 25, 587, 465, 143 og 993.

En av de enkleste måtene å kontrollere tilgjengeligheten til disse portene på er å bruke telnet-kommandoen.

For å kontrollere innkommende tilkobling fra en tredjepartsserver

Kjør kommandoen:

telnet ip_adress port

Hvis du for eksempel prøver å bruke telnet til port 25 på 1.2.3.4, er kommandoen som skal kjøres:

telnet 1.2.3.4 25

Hvis tilkoblingen lykkes, vil du se utdata som dette:

Prøver 1.2.3.4...

Tilkoblet til 1.2.3.4.

Escape-tegnet er '^]'.

Hvis tilkoblingen mislykkes, vil utdata se slik ut:

Kobler til 1.2.3.4 ...

Kunne ikke åpne tilkobling til verten på port some_port: Tilkobling mislyktes

Eller:

telnet: Kan ikke koble til ekstern vert: Tidsavbrudd for tilkobling

For utgående tilkobling

Kjør kommandoen fra serveren din:

telnet smtp.gmail.com 25

Hvis tilkoblingen lykkes, vil du se utdata som dette:

Prøver 2a00:1450:4010:c0b::6c...

Tilkoblet til smtp.gmail.com.

Escape-tegnet er '^]'.

220 smtp.gmail.com ESMTP j6-20020ac25506000000b004b53eb60e3csm1066162lfk.256 - gsmtp

Vær oppmerksom på at hvis du bruker skyhosting og bruker port 25 for SMTP-serveren din, er det stor sannsynlighet for at hostingleverandøren blokkerer utgående tilkoblinger på port 25 som standard. Nedenfor kan du se lenker med instruksjoner om hvordan du løser dette problemet:

- AWS: Hvordan fjerner jeg begrensningen på port 25 fra Amazon EC2-instansen eller AWS Lambda-funksjonen min?

- Azure: Feilsøk problemer med utgående SMTP-tilkobling i Azure

- GCP: Sende e-post fra en instans

- DigitalOcean: Hvorfor er SMTP blokkert?

I tillegg til portblokkering fra hostingleverandøren din må du kontrollere om portene på serveren din er stengt eller ikke. La oss for eksempel ta iptables, som fungerer som en brannmur, ved bruk av FASTPANEL-kontrollpanelet. Kommandoen for å kontrollere om det finnes en regel for en bestemt port, i dette tilfellet 25, er:

iptables-save | grep 25

Hvis du ikke har en regel for porten du vil kontrollere, vil ingen informasjon bli vist. Hvis du ser at det finnes en regel som blokkerer porten til e-posttjenesten, må du fjerne denne regelen med kommandoen:

iptables -D rule chain

For eksempel kjørte du en kommando og fant følgende:

iptables-save | grep 25

-A INPUT -p tcp -m tcp --dport 25 -j DROP

Denne regelen tillater ingen tilgang til serveren din via port 25, noe som vil forhindre utsending av e-post

Bruk kommandoen for å fjerne regelen:

iptables -D INPUT -p tcp -m tcp --dport 25 -j DROP

Dette kommandoeksemplet lar deg kontrollere alle porter som brukes til utsending av e-post

IPv6s innvirkning på e-postsending

Hvis du må bruke ipv6 for e-posttjenestene dine, er det første du må gjøre å kontrollere om det finnes en PTR-post for ipv6, og om e-posttjenestene lytter på ipv6 på bestemte porter.

Du kan utføre kontrollen ved å bruke kommandoen:

netstat -nltpp | grep tcp6

Resultatet av utdataene fra denne kommandoen vil være en liste over alle tjenester som bruker ipv6, der du allerede kan kontrollere om e-posttjenesten din bruker denne adressen. Dessverre kan bruk av ipv6 i dag hende å ikke fungere korrekt selv om du har gjort alle innstillingene riktig.

Hvis du ved å kontrollere loggene til e-posttjenesten fant ut at feilen er relatert til ipv6 og hele konfigurasjonen er korrekt, kan du deaktivere bruk av ipv6 for e-posttjenesten.

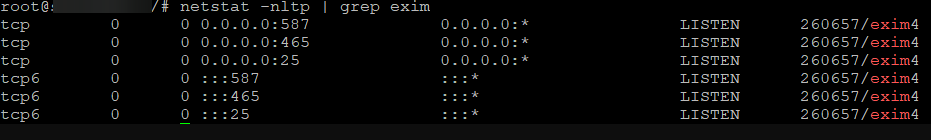

I eksemplet med exim4 ser deaktivering av ipv6 slik ut:

-

Kontroller om ipv6-adressen brukes for tjenesten med kommandoen

netstat -nltp | grep exim

-

I konfigurasjonsfilen

/etc/exim4/exim4.conf.templatemå følgende linje legges til helt øverst i filen:disable_ipv6=true

-

Lagre endringene i filen og start deretter tjenesten på nytt med en kommando som:

systemctl restart exim4 -

Kjør kommandoen:

netstat -nltp | grep eximfor å kontrollere om tjenesten ikke lenger er i listen

Kontroller sending av e-post ved å bruke tredjepartstjenester

Etter at du har kontrollert alle punktene ovenfor, kan du kontrollere sending av e-post fra serveren din ved hjelp av tredjepartsressurser.

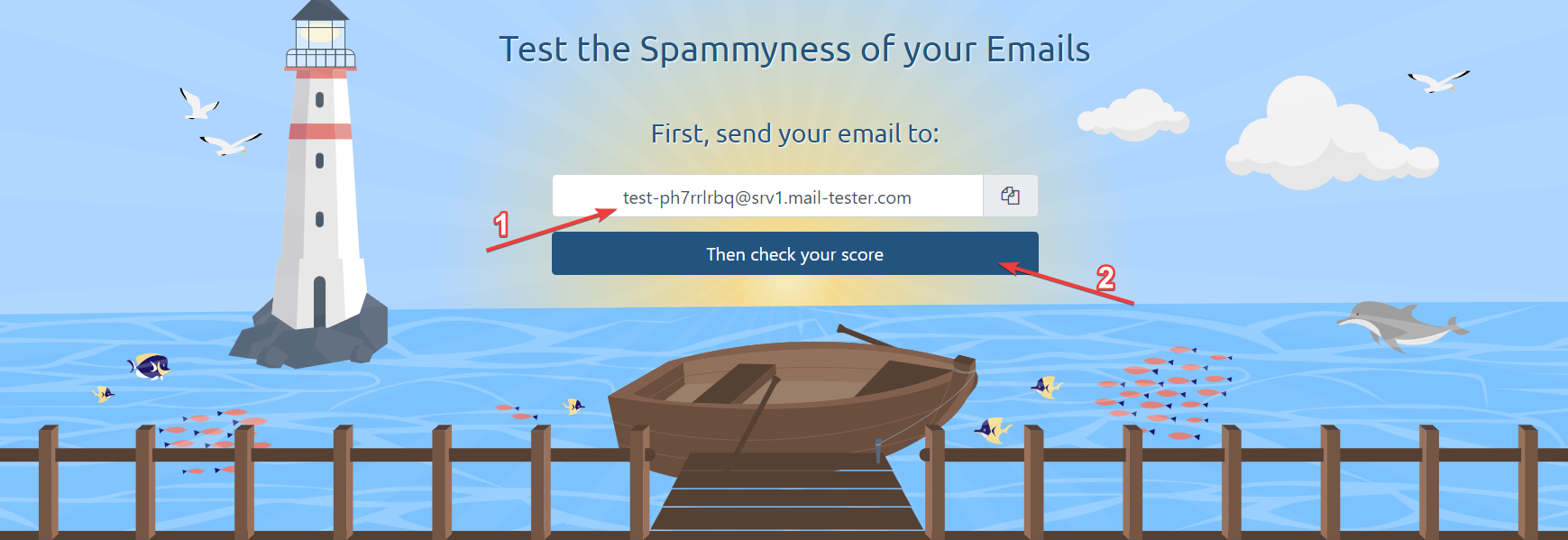

En av de mest praktiske og informative tjenestene er https://www.mail-tester.com

Ved å bruke den kan du kontrollere den gjeldende vurderingen av e-posten din, få informasjon om hvorvidt opplysningene ovenfor er korrekte eller ikke, samt få anbefalinger for å forbedre vurderingen.

For å gjøre dette sender du bare en e-post til adressen som er oppgitt på nettstedet, og klikker deretter på "Then check your score".